·

1940: Era una maquina puramente de relés, reemplazo

las partes mecánicas no funcionales de la Z1 por relés.

·

1941- 1942: termino la Z3, que era una computadora

programable electromecánica, contenía 2600 relés y la consideraban como la

primera computadora programable de la historia

·

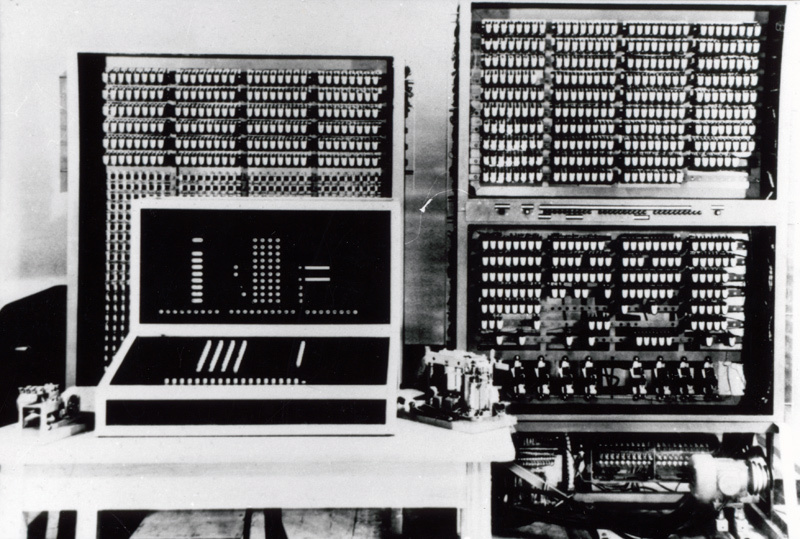

1943: jhon

mauchly propuso construir una computadora electrónica digital para

reemplazar al analizador diferencial dando ventajas como la velocidad de la

electrónica y la precisión del

principio digital, esta computadora consistía en 18000 válvulas de vacío y 1500

relés , su hardware era electrónico y era 10 veces más rápido que los

analizadores diferenciales, esta computadora no era binaria, si no decimal ;

los números se representaban en forma decimal y la aritmética se hacía en el

sistema

1944: las máquinas de zuse fueron destruidas por el bombardeo de los aliados de Berlín por lo tanto el trabajo de máquinas no tuvo influencia

1945: eckert y mauchly trabajaron en un operativo llamado EDVAC(electronic discrete variable automatic computer)y empezaron a construir un mark II

·

1946: se utilizó

la ENIAC como propósito original de los de cálculos de balística la

ENIAC provoco un interés del desarrollo de computadores electrónicos; las

principales aplicaciones fue la predicción numérica del tiempo, la mecánica de

fluidos, la aviónica, el estudio de partículas y los cálculos de reactores.

1947: el mark II estuvo operando en Harvard en ese mismo año se introdujo en tambor magnético, este consistía en un dispositivo de acceso aleatorio que se podía utilizar como almacenamiento para computadores, en ese mismo año inventaron la resistencia de transferencia también conocida como transistor.

· 1948: el señor Claude Shannon presenta la teoría

matemática de las telecomunicaciones y la primera computadora de programa

almacenado y fue un modelo experimental para probar una memoria basada en válvulas de vacío

1950: John mauchly desarrollo un lenguaje de “ short order code” este sería el primer lenguaje de programación de alto nivel y se pone en operativa la EDVAC

1951: jay forrester presenta el proyecto de whirlwind este contiene una memoria no volátil (la memoria de núcleos que sería ampliamente difundida y la primera UNIVAC 1 la cual fue puesta en funcionamiento en las oficinas; esta computadora fue la numero 1 en el mercado comercial.

1952: se construyó la computadora IAS la cual

manejaba conceptos de programación almacenada como la memoria, la unidad

aritmética/lógica, unidad de control de programas y el equipamiento de entrada y salida

·

1953: la IBM650 sale a la venta y fue la primera

computadora fabricada en serie

SEGUNDA GENERACIÒN: TRANSISTORES (1955-1965)

·

1955: apareció

la 704 que tenía 4k de memoria y

hardware de punto flotante

·

1956: IBM introduce el primer disco duro y se

diseña el primer computador comercial

UNIVAC básicamente en transistores.

·

1957: apareció la EDSAC 2 una computadora con 1024

palabras de 40 bits, con dis ordenes por

palabras, estaba fabricada con válvulas y la memoria usaba núcleos de ferrita,

la memoria fija incluida un ensamblador y un conjunto de subrutinas de

impresión que permite hacer entrada/salida.

1958: se fundó la compañía digital, la cual se

produce los primeros circuitos integrados basados en semiconductores y también

el proyecto de whirlwind se extiende

para producir un sistema de control de tráfico aéreo

·

1959: se forma el comité de lenguajes en el sistema

de datos, para crear el lenguaje COBOL para aplicaciones de inteligencia

artificial

·

1960: el DEC introduce su primera computadora la

PDP-1 esta computadora fue diseñada como base de la TX-0 Y con 4k palabras de 18 bits

·

1961: Fernando corbato en el MIT desarrollo una forma de múltiples usuarios que puedan

compartir el tiempo del procesador y se

da el primer robot industrial

·

1962: el señor Steve Russell crea el spacewar ( el

primer video juego)

·

1963: se pone en marcha el sistema de SAGE gracias

a los avances de la industria de la computadora

·

1964: aparece el primer modelo de la

computadora IBM360 esta construyo

versiones transistores de la 709, esta tenía un ciclo de instrucción de 2 microsegundos y 32 k palabras de 36 bits

estas computadoras dominaron la computación científica en los 60

·

1965: la DEC fabrica la PDP-8, fue el primer

minicomputador con transistores en módulos de circuitos integrados